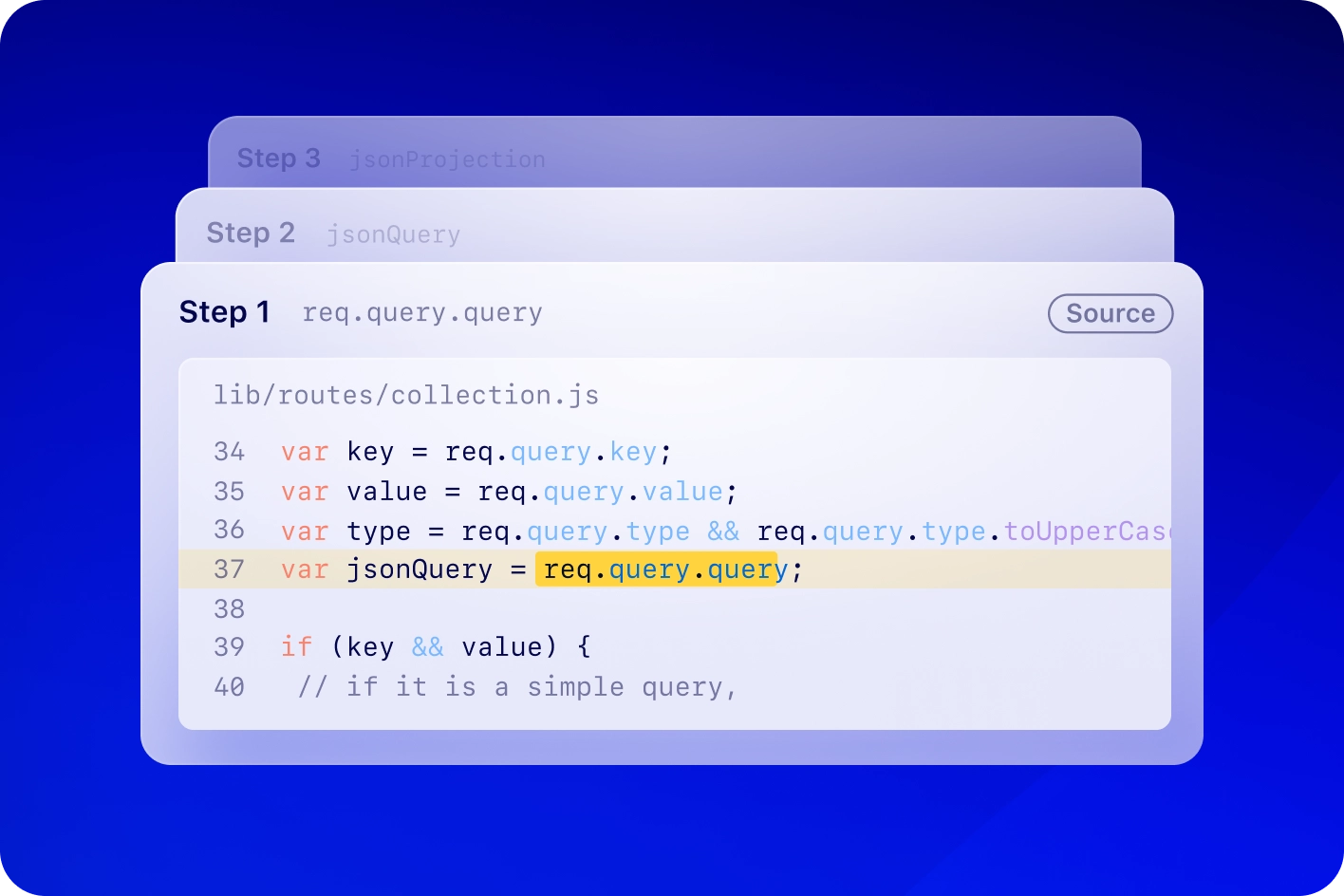

Mit der leistungsfähigen Analyse von CodeQL, die Datenflüsse in der gesamten App verfolgt, kannst du Sicherheitsprobleme in Echtzeit aufspüren.

Anwendungssicherheit – "gefunden heißt behoben"

Sichere deinen Code bei der Entwicklung mit GitHub Code Security. Mit GitHub Copilot Autofix kannst du Schwachstellen frühzeitig erkennen und beheben.

28 Minuten von der Erkennung von Schwachstellen bis zur Behebung

3-mal schnellere Behebung im Schnitt mit GitHub Copilot Autofix

90 % aller Warnungsarten enthalten KI-gestützte Codevorschläge

Frühzeitige Erkennung und Behebung von Schwachstellen

durch KI-gestützte Korrekturen

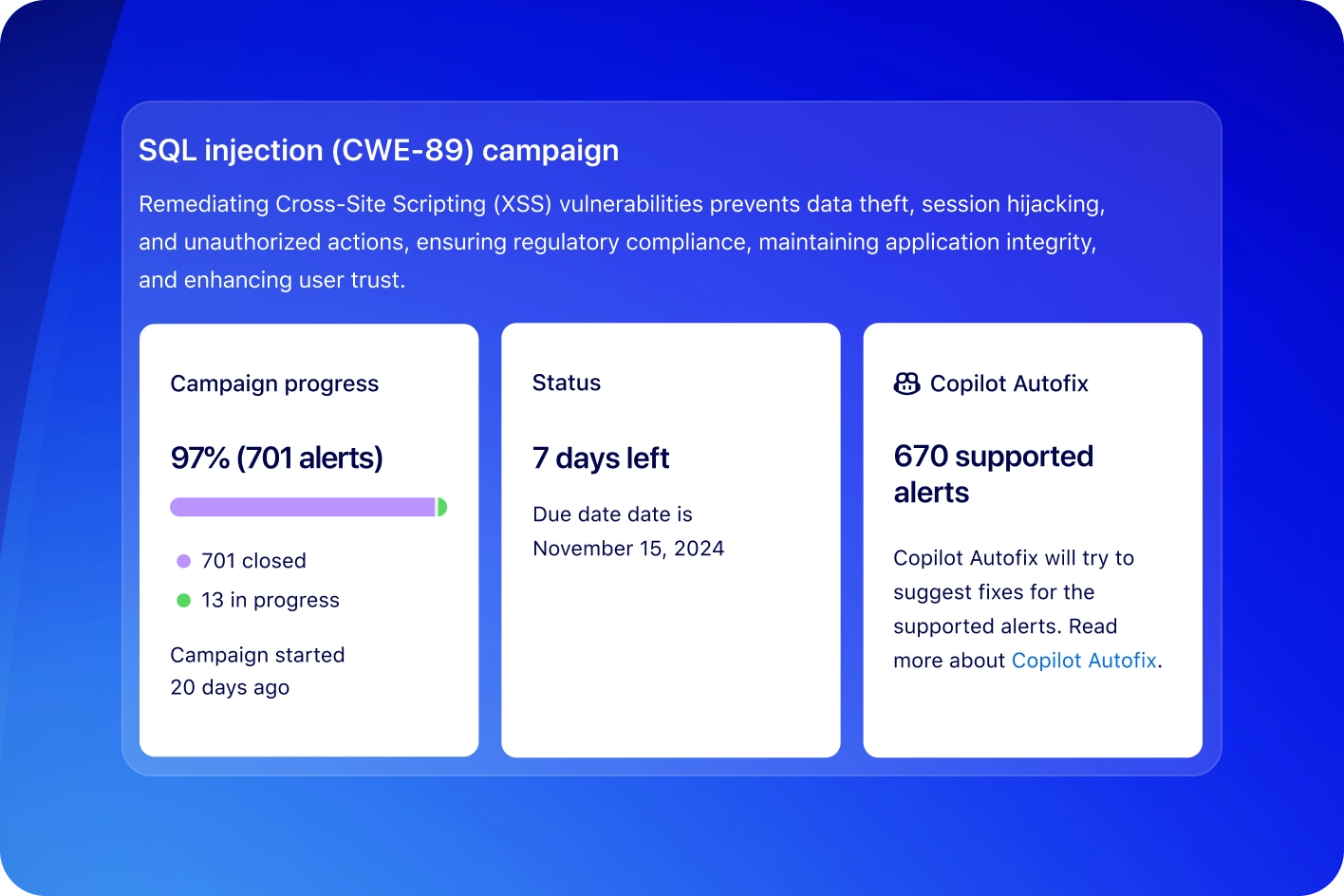

Fehlerbehebung im großen Maßstab

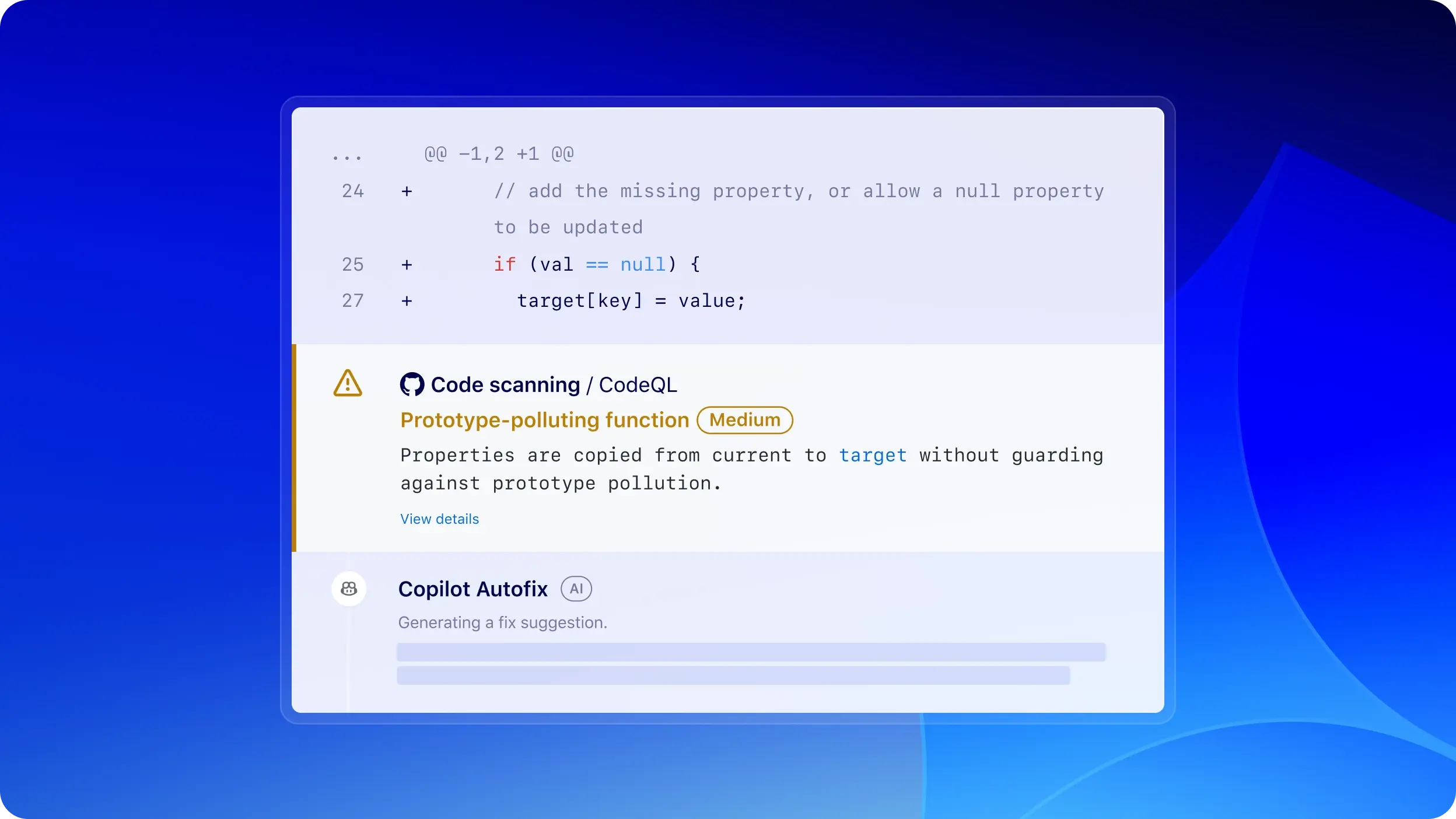

Mit GitHub Copilot Autofix erhältst du kontextbezogene Erläuterungen und KI-gestützte Korrekturen für von CodeQL erkannte Warnungen.

Verringerung von Sicherheitsdefiziten

GitHub Code Security untersucht den Code während der Entwicklung kontinuierlich. So kannst du Schwachstellen frühzeitig erkennen, sie mit GitHub Copilot Autofix schnell beheben und Software sicher veröffentlichen.

Frühzeitige Ermittlung von Risiken

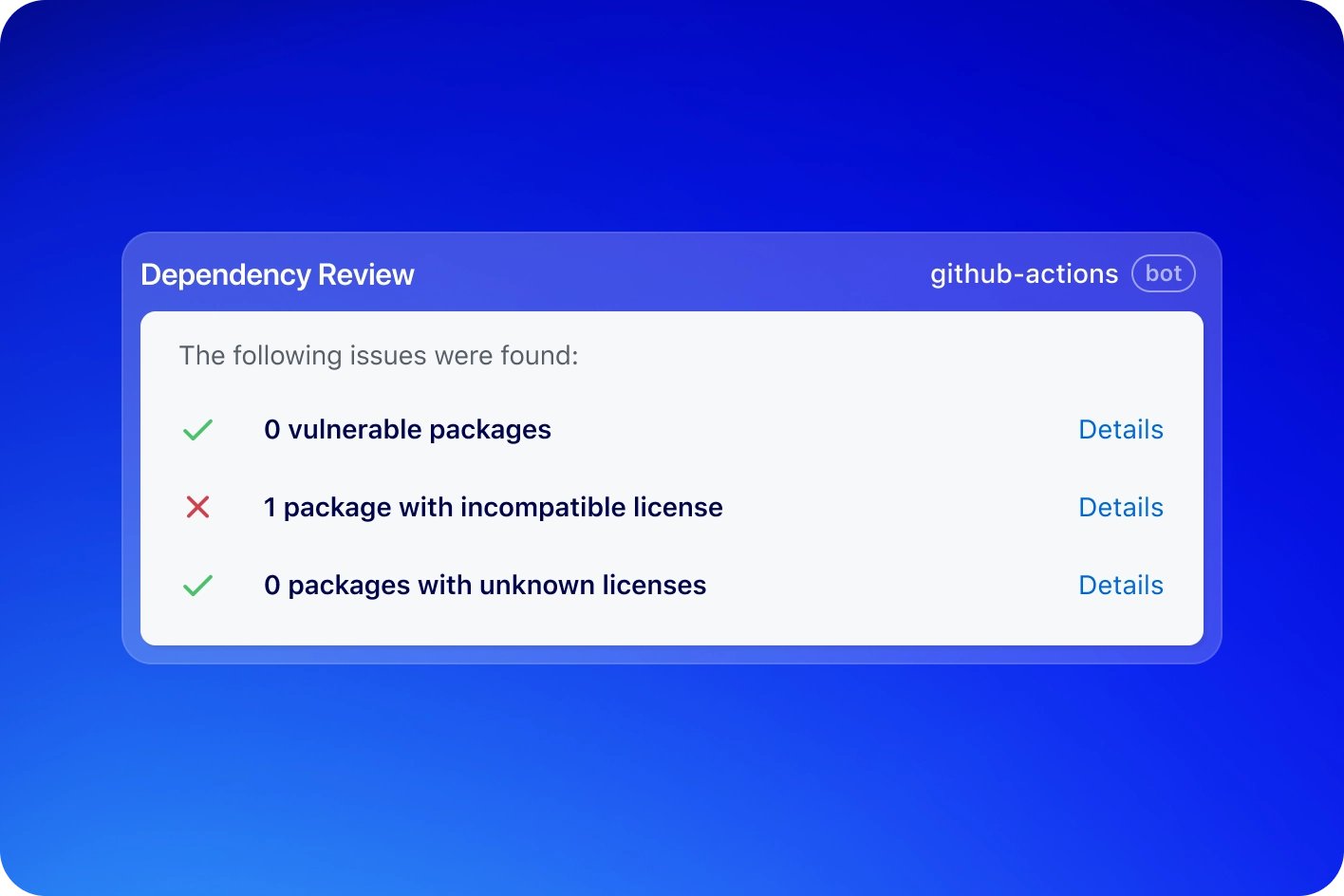

Mit der Abhängigkeitsüberprüfung kannst du neue Abhängigkeiten aufspüren und prüfen, ob Schwachstellen oder Lizenzprobleme vorliegen.

Risikobewertung mit einem Klick

Bewerte mit unserem kostenlosen Tool zur Risikobewertung, inwieweit deine Codebasis durch Anwendungsschwachstellen und offengelegte Geheimnisse gefährdet ist.

GitHub Copilot Autofix optimiert die Sicherheit, indem es Schwachstellen kennzeichnet und umgehend Korrekturen vorschlägt. So wird der Code geschützt und die Teams haben mehr Zeit für strategische Aufgaben."

Entwicklung sicherer Software – von Anfang an

Sicherheit sollte von vornherein integriert sein und nicht erst nachträglich hinzukommen. Mit GitHub Code Security lassen sich Schwachstellen nahtlos aufspüren, beheben und verhindern. So bleibt deine Software extrem widerstandsfähig – von der Entwicklung bis zur Bereitstellung.

Bewährte Methoden für sicherere Software

Häufig gestellte Fragen

Was genau ist GitHub Code Security?

Mit GitHub Code Security können Entwickler:innen ihren Code sichern – ohne Einbußen in Sachen Geschwindigkeit. Dank der integrierten statischen Analyse, der KI-gestützten Fehlerbehebung, der erweiterten Untersuchung von Abhängigkeiten und des proaktiven Managements von Schwachstellen können Teams Sicherheitsprobleme automatisch erkennen, priorisieren und beheben – und das alles in ihrem vorhandenen GitHub Workflow. So können sie sichere Software schneller und mit größerer Zuversicht bereitstellen.

Was genau ist GitHub Copilot Autofix?

GitHub Copilot Autofix nutzt KI-gestützte Codevorschläge, um von CodeQL ermittelte Sicherheitsschwachstellen automatisch zu beheben. Bei Erkennung einer Sicherheitsschwachstelle analysiert GitHub Copilot Autofix den Codekontext, ermittelt das zugrunde liegende Sicherheitsproblem und generiert eine präzise, kontextgerechte Korrektur. Diese Funktion schließt die Lücke zwischen der Erkennung und Behebung von Schwachstellen. So können Entwickler:innen die von der KI vorgeschlagenen Korrekturen direkt in ihrem Workflow überprüfen und anwenden.

Was genau sind Sicherheitskampagnen?

Sicherheitskampagnen bieten ein strukturiertes Framework für die Planung, Verfolgung und Implementierung von Sicherheitskorrekturen in mehreren Repositorys und für mehrere Teams. So lassen sich Sicherheitsdefizite systematisch abbauen. Im Rahmen von Sicherheitskampagnen können Sicherheitsteams zusammengehörige Schwachstellen gruppieren, Maßnahmen zur Behebung priorisieren, Zuständigkeiten zuweisen und den Fortschritt über ein einheitliches Dashboard überwachen. Sicherheitskampagnen lassen sich nach Schwachstellenarten, Sicherheitsinitiativen, Compliance-Anforderungen oder nach anderen logischen Gruppierungen ordnen, um Sicherheitsverbesserungen im großen Maßstab zu koordinieren.

Was genau ist eine Abhängigkeitsanalyse?

Bei der Abhängigkeitsüberprüfung werden Pull Requests auf anfällige Abhängigkeiten hin untersucht, bevor diese in die Codebasis gelangen. Das Tool bewertet die Auswirkungen von Änderungen an Abhängigkeiten auf die Sicherheit und ermittelt anfällige Pakete und deren Schweregrad, damit keine Sicherheitsprobleme in den Code eingefügt werden. Es zeigt detaillierte Änderungen an Abhängigkeiten an, indem die Basis- und Kopf-Branches verglichen werden. Dabei werden hinzugefügte, entfernte und aktualisierte Abhängigkeiten sowie bekannte Schwachstellen hervorgehoben.

Was bedeutet EPSS?

Warnungen von Dependabot verfügen ab sofort über das Exploit Prediction Scoring System (EPSS) des globalen Forum of Incident Response and Security Teams (FIRST). Dadurch lassen sich Risiken im Zusammenhang mit Schwachstellen besser einschätzen. Mit dem EPSS können Unternehmen die Behebung von Schwachstellen besser priorisieren, da das System die Wahrscheinlichkeit vorhersagt, mit der eine Schwachstelle in den kommenden 30 Tagen ausgenutzt wird. Es liefert eine Punktzahl zwischen 0 und 1 (0–100 %) sowie ein Perzentil-Ranking, sodass sich Schwachstellen miteinander vergleichen lassen.

Wozu dient die Code‑Security‑Risikobewertung?

Die Code‑Security‑Risikobewertung ist eine kostenlose Analyse, die Repositorys untersucht, um potenzielle Schwachstellen auf Code-Ebene zu identifizieren und Bereiche aufzuzeigen, in denen GitHub Code Security dazu beitragen kann, die Sicherheitslage zu verbessern.