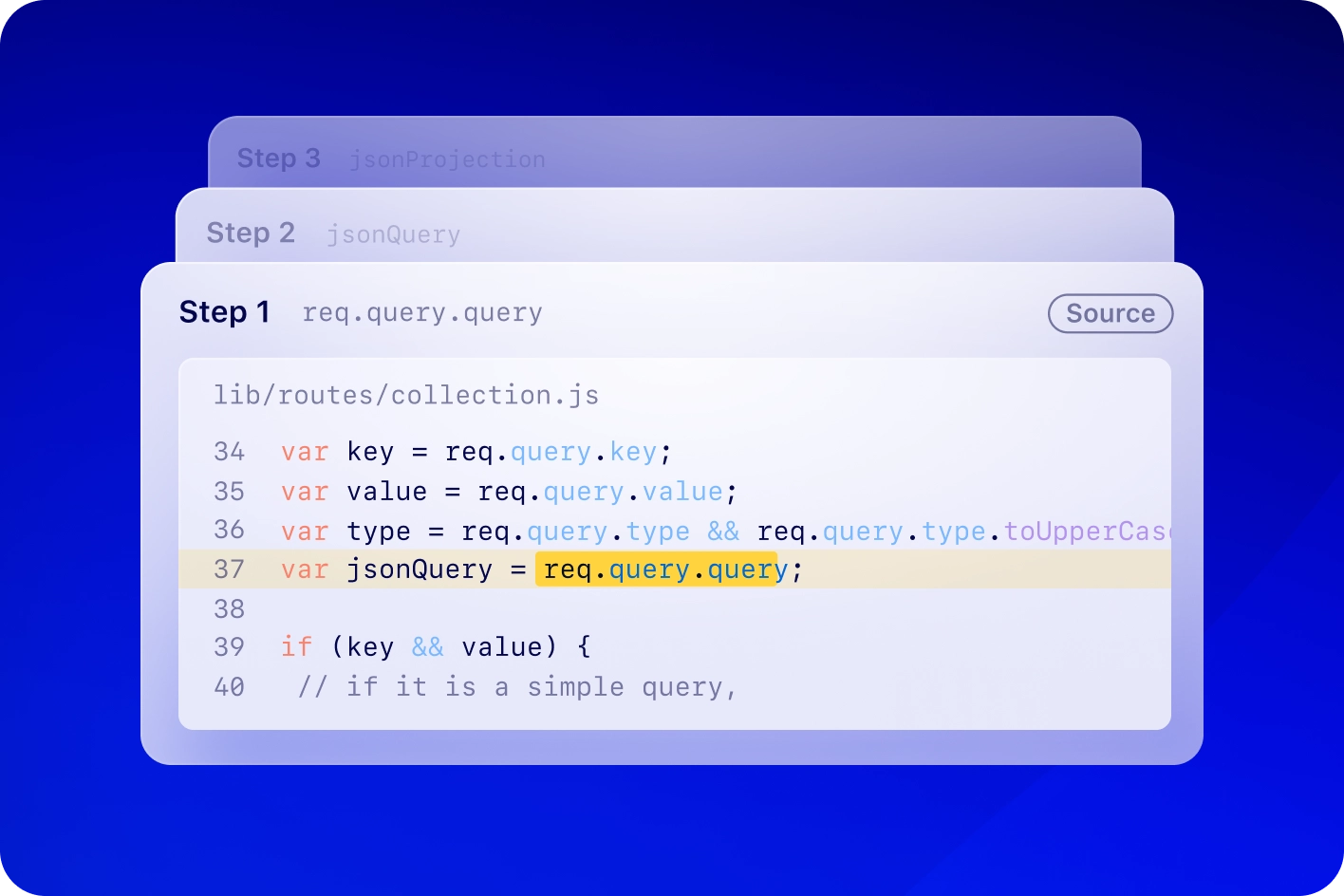

Identifiez les problèmes de sécurité en temps réel grâce à la puissante fonctionnalité d’analyse de CodeQL, qui suit les flux de données dans l’ensemble de votre application.

La sécurité des applications : trouvé, c’est corrigé

Sécurisez votre code dès sa création grâce à GitHub Code Security. Détectez les vulnérabilités à un stade précoce et corrigez-les avec Copilot Autofix.

28 min entre la détection d’une vulnérabilité et sa remédiation

3 fois plus rapide en moyenne grâce à Copilot Autofix

90 % des types d’alertes incluent des suggestions de code alimentées par l’IA

Détectez et remédiez aux vulnérabilités

dès le début grâce à des solutions alimentées par l’IA

Remédiez à grande échelle

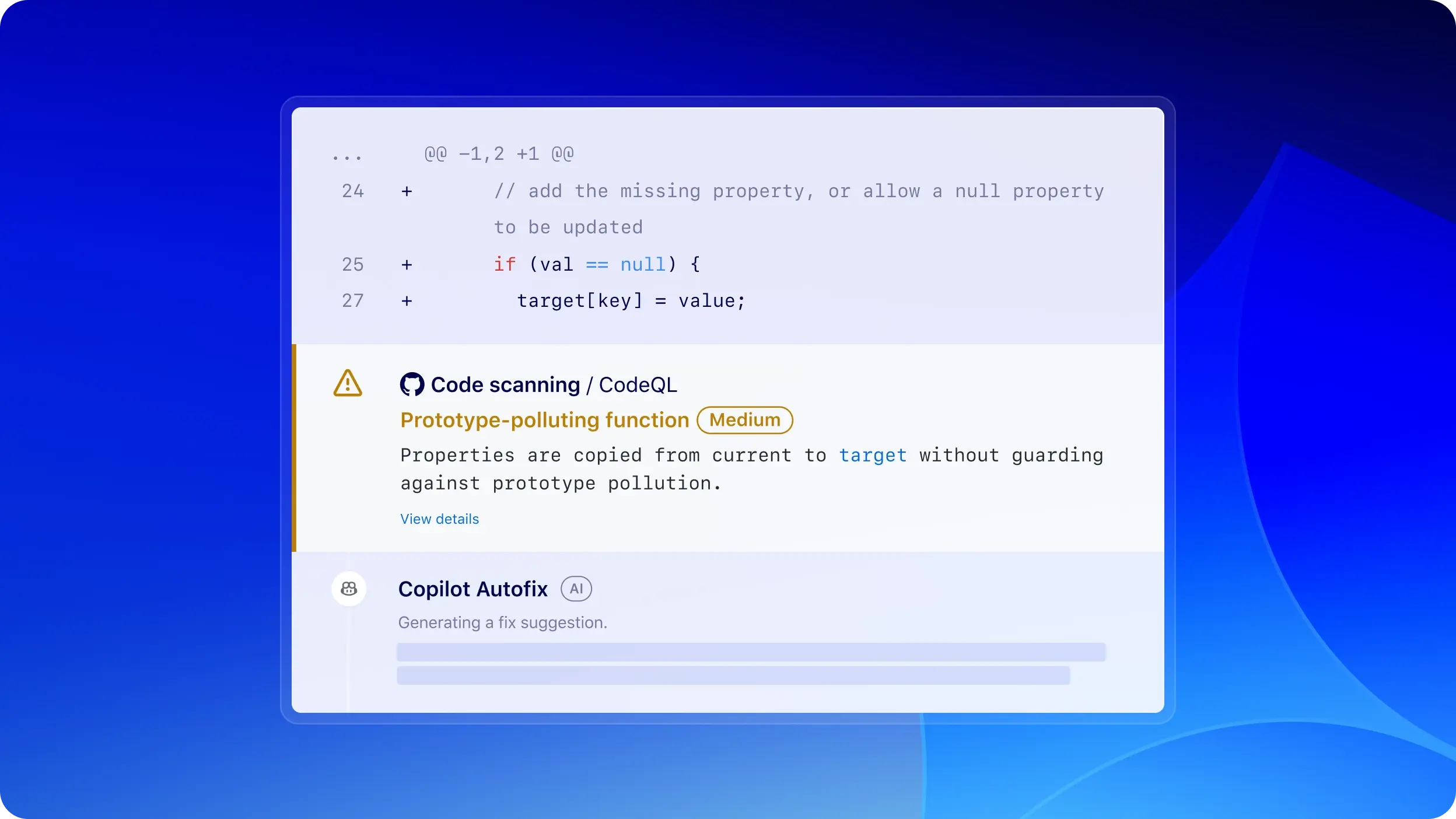

Bénéficiez d’explications contextuelles et de corrections alimentées par l’IA pour les alertes détectées par CodeQL grâce à Copilot Autofix.

Réduisez la dette de sécurité

GitHub Code Security analyse en continu votre code pendant la création, ce qui vous permet de détecter rapidement les vulnérabilités, de les corriger sans délai grâce à Copilot Autofix et de déployer vos applications en toute sécurité.

Détectez les risques à un stade précoce

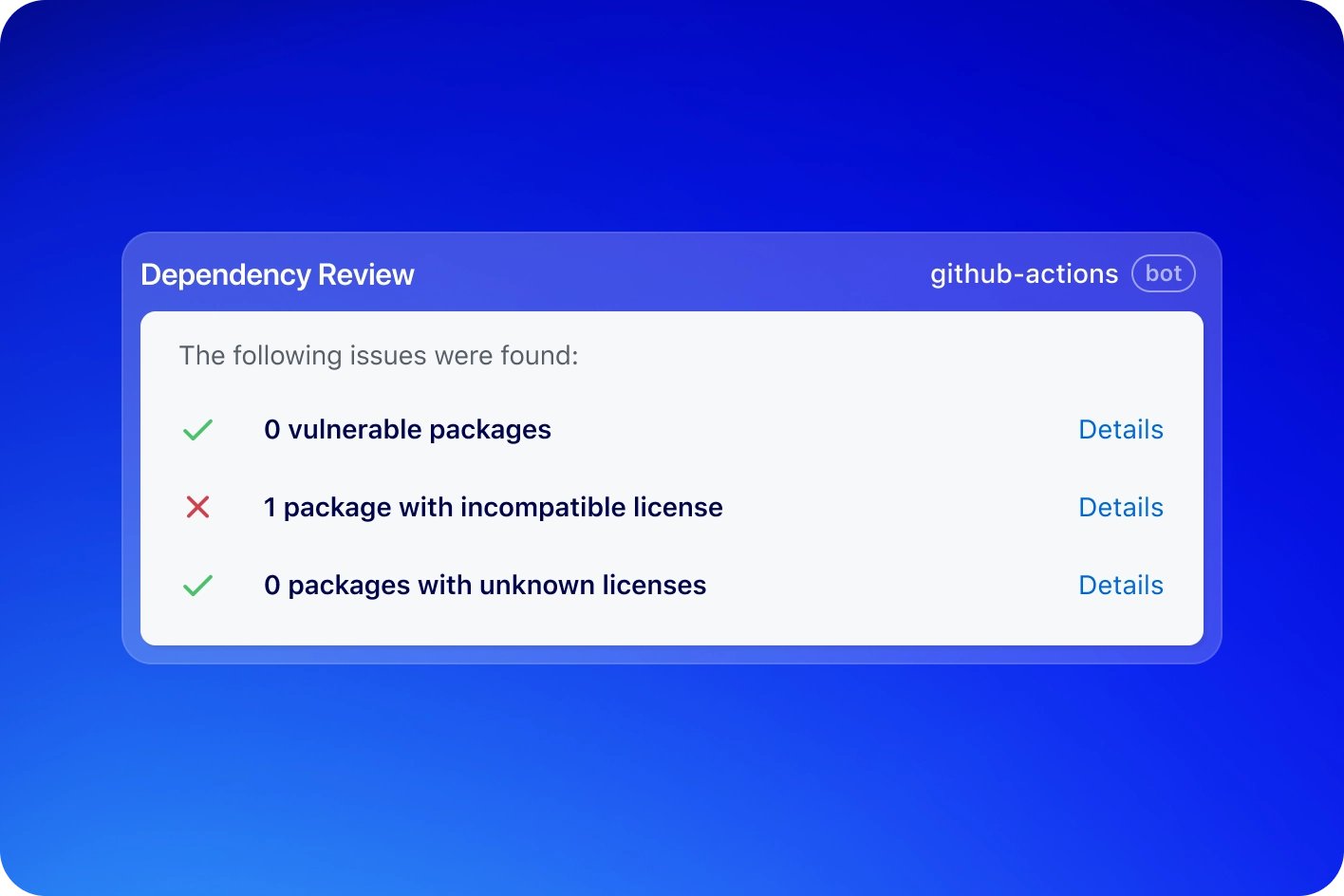

Identifiez les nouvelles dépendances et vérifiez l’existence de vulnérabilités ou de problèmes de licence grâce à l’action de révision des dépendances.

Évaluation du risque en un clic

Évaluez l’exposition de votre base de code aux vulnérabilités des applications et aux fuites de secrets avec notre outil gratuit d’évaluation du risque.

« Copilot Autofix optimise la sécurité en signalant les vulnérabilités et en proposant instantanément des solutions, ce qui permet de garantir la sécurité du code tout en libérant les équipes pour qu’elles se consacrent à des tâches stratégiques. »

Créez des logiciels sécurisés dès le départ

La sécurité doit être intégrée dès le départ, et non ajoutée ultérieurement. Grâce à GitHub Code Security, vous pouvez détecter, corriger et prévenir les vulnérabilités en toute transparence, garantissant ainsi la résilience de vos logiciels, du développement au déploiement.

Bonnes pratiques pour des logiciels plus sécurisés

Questions fréquentes (FAQ)

Qu’est-ce que GitHub Code Security ?

GitHub Code Security permet aux développeurs et aux développeuses de sécuriser leur code sans compromettre la rapidité. Grâce à l’analyse statique intégrée, à la remédiation alimentée par l’IA, à l’analyse avancée des dépendances et à la gestion proactive des vulnérabilités, les équipes peuvent détecter, hiérarchiser et remédier automatiquement aux problèmes de sécurité, le tout au sein de leur workflow GitHub existant, ce qui leur permet de livrer des logiciels sécurisés plus rapidement et en toute confiance.

Qu’est-ce que Copilot Autofix ?

Copilot Autofix utilise des suggestions de code alimentées par l’IA pour corriger automatiquement les vulnérabilités de sécurité identifiées par CodeQL. Lorsqu’une vulnérabilité de sécurité est détectée, Copilot Autofix analyse le contexte du code, identifie le problème de sécurité sous-jacent et génère une correction précise et adaptée au contexte. Cette fonctionnalité comble le fossé entre la détection des vulnérabilités et leur remédiation, permettant ainsi aux développeurs et aux développeuses d’examiner et d’appliquer les corrections suggérées par l’IA directement au sein de leur workflow.

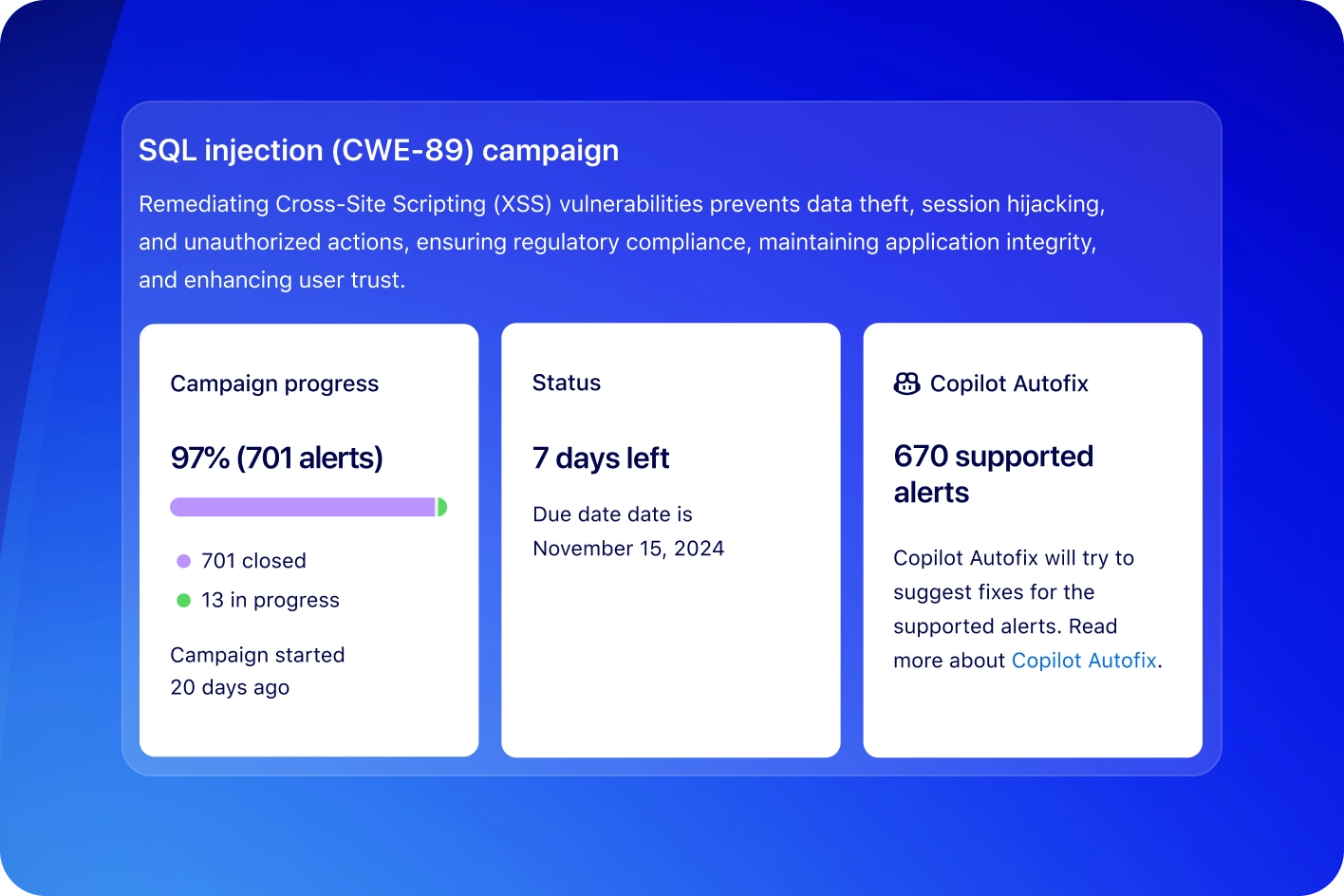

Que sont les campagnes de sécurité ?

Les campagnes de sécurité offrent un framework structuré pour planifier, suivre et mettre en œuvre des correctifs de sécurité à travers plusieurs repos et équipes, ce qui vous permet de réduire systématiquement la dette de sécurité. Grâce aux campagnes de sécurité, les équipes de sécurité peuvent regrouper les vulnérabilités connexes, hiérarchiser les efforts de remédiation, attribuer les responsabilités et suivre les progrès via un tableau de bord unifié. Les campagnes de sécurité peuvent être organisées par type de vulnérabilité, initiative de sécurité, exigence de conformité ou tout autre regroupement logique afin de coordonner les améliorations de sécurité à grande échelle.

Qu’est-ce que la révision des dépendances ?

La révision des dépendances analyse les pull requests afin de détecter les dépendances vulnérables avant qu’elles ne soient intégrées à votre base de code. Elle évalue l’impact sur la sécurité des modifications apportées aux dépendances, en identifiant les packages vulnérables et leur niveau de gravité, afin d’empêcher l’intégration de problèmes de sécurité. L’outil affiche les modifications détaillées des dépendances en comparant les branches « base » et « head », et met en évidence les dépendances ajoutées, supprimées et mises à jour, ainsi que leurs vulnérabilités connues.

Qu’est-ce que l’EPSS ?

Les alertes Dependabot intègrent désormais le système de notation de prédiction d’exploitation (EPSS) mis au point par le Forum mondial des équipes d’intervention en cas d’incident et de sécurité (FIRST), ce qui permet de mieux évaluer les risques liés aux vulnérabilités. L’EPSS aide les organisations à hiérarchiser la remédiation des vulnérabilités en prédisant la probabilité qu’une vulnérabilité soit exploitée au cours des 30 prochains jours. Il fournit un score compris entre 0 et 1 (0-100 %), ainsi qu’un classement par centile indiquant comment la vulnérabilité se situe par rapport aux autres.

Qu’est-ce que l’évaluation du risque de la sécurité du code ?

L’évaluation du risque Code Security Risk Assessment est une évaluation gratuite qui analyse les repos pour identifier les vulnérabilités potentielles au niveau du code et mettre en évidence les endroits où GitHub Code Security peut aider à améliorer la posture de sécurité.