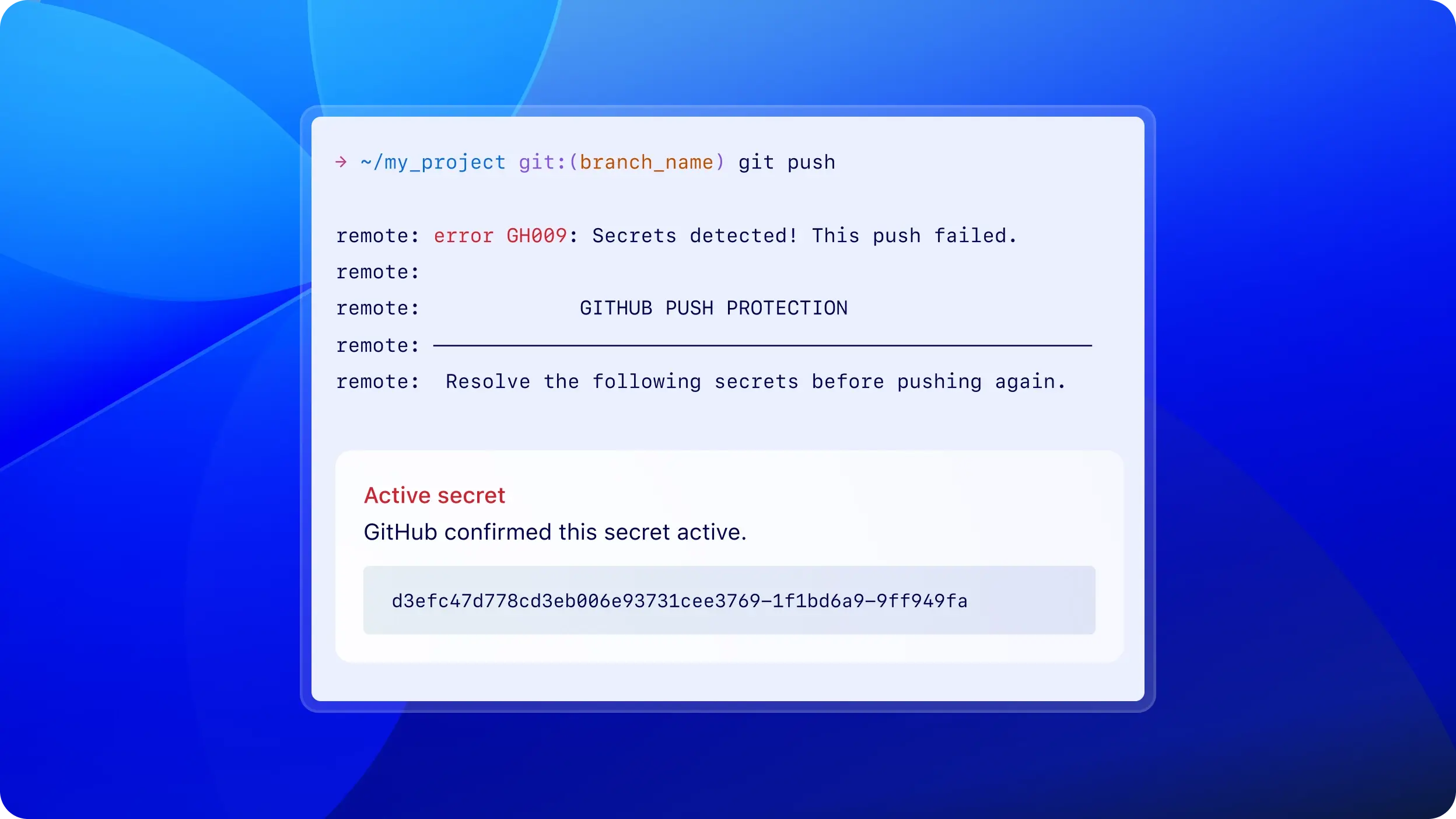

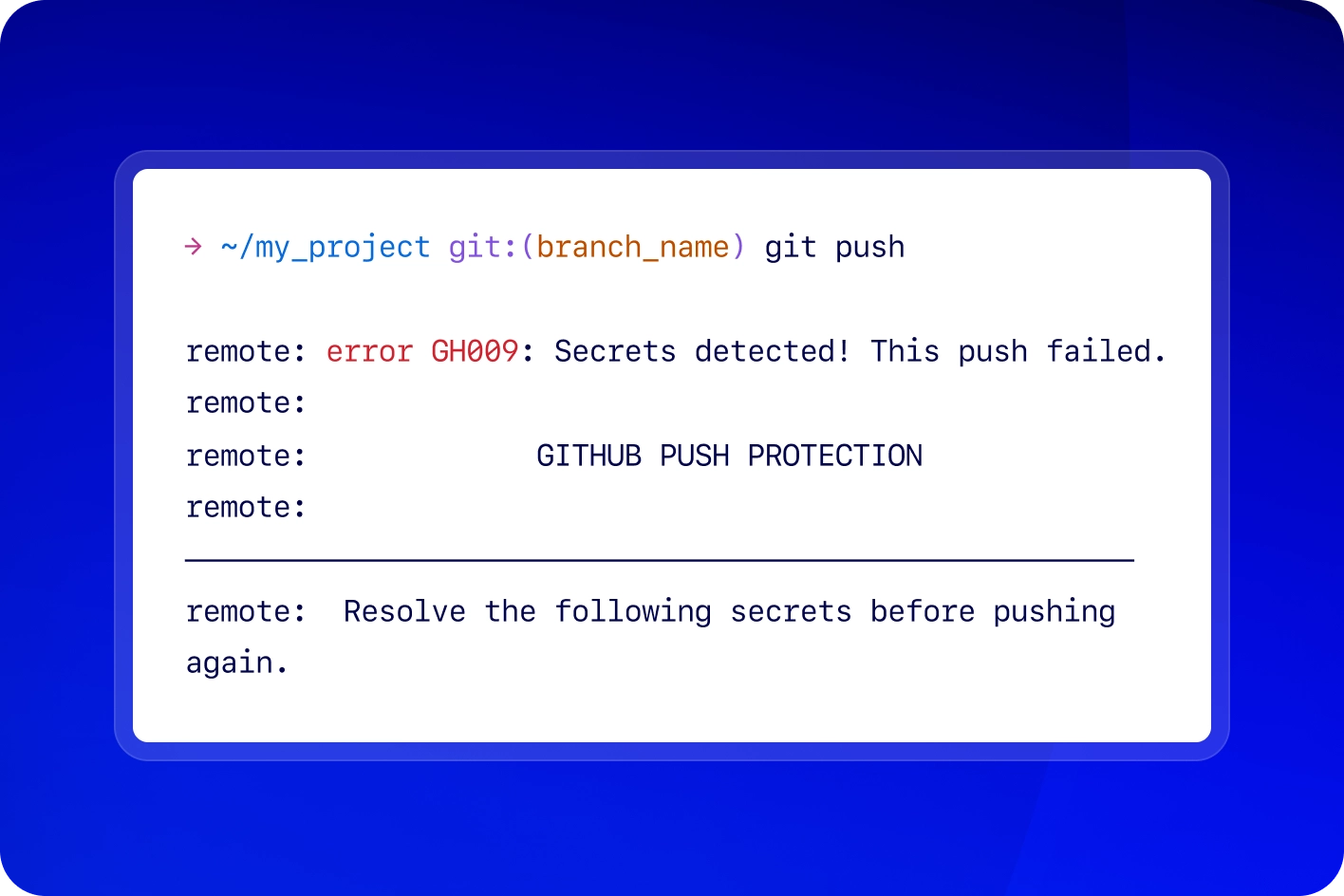

La protection lors du push bloque automatiquement les secrets avant qu’ils n’atteignent votre repo, ce qui permet de préserver la propreté du code sans perturber les workflows.

Gardez vos secrets… vraiment secrets

GitHub Secret Protection surveille en continu votre environnement GitHub, afin de prévenir les fuites, protéger vos identifiants et sécuriser vos livraisons.

4,4 millions de secrets protégés contre toute fuite sur GitHub en 2024

Plus de 150 partenaires du secteur, unis pour réduire les risques pour la communauté des développeurs

39 millions de fuites de secrets détectées grâce à GitHub Secret Protection en 2024

Évitez la divulgation accidentelle de secrets

dans vos repos

Empêchez les fuites avant qu’elles ne surviennent

Identifiez les menaces que d’autres ne voient pas

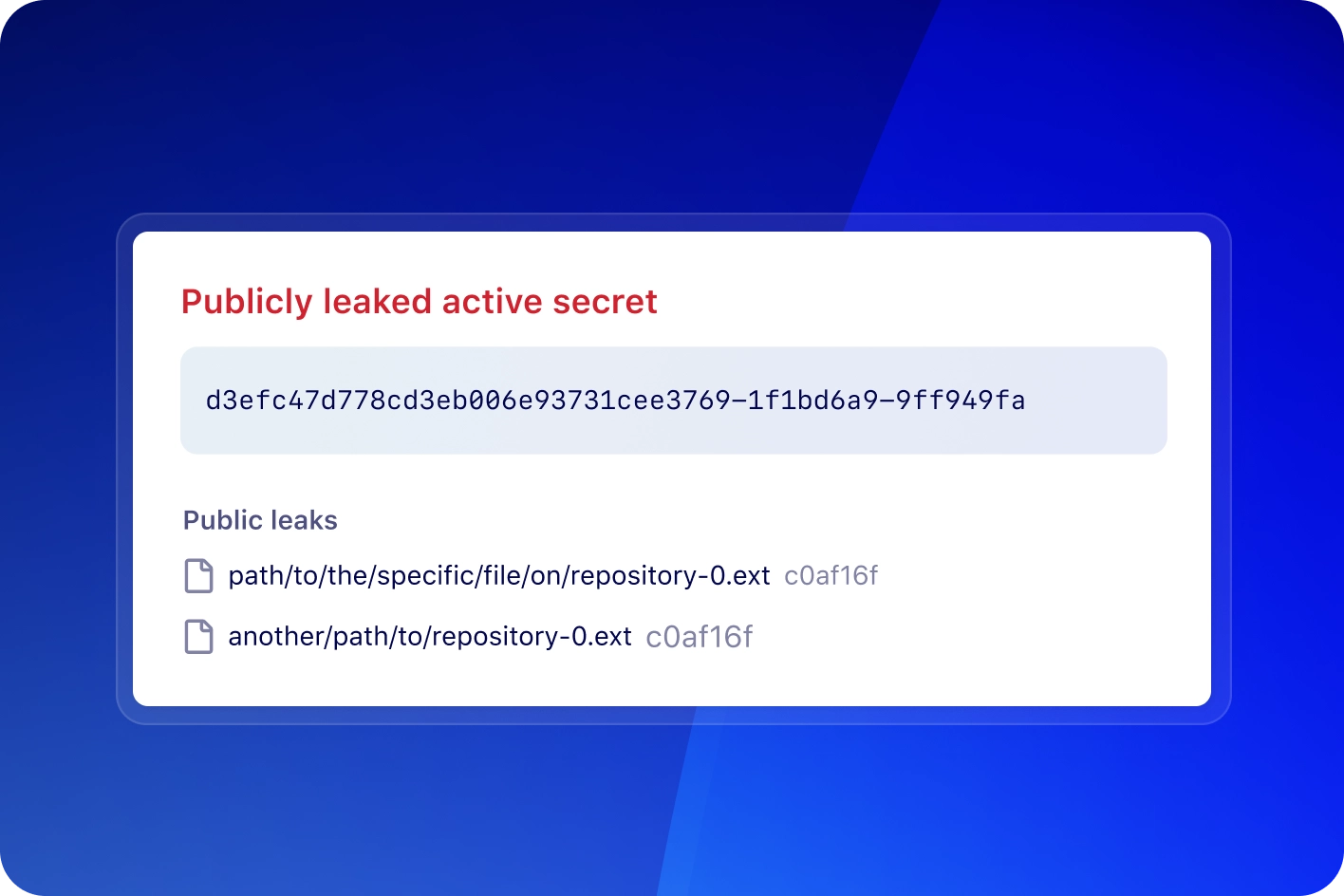

Détectez les secrets dans les issues, les discussions et bien plus encore grâce au secret scanning. Les métadonnées, telles que les contrôles de validité et les fuites publiques, permettent de hiérarchiser les menaces actives.

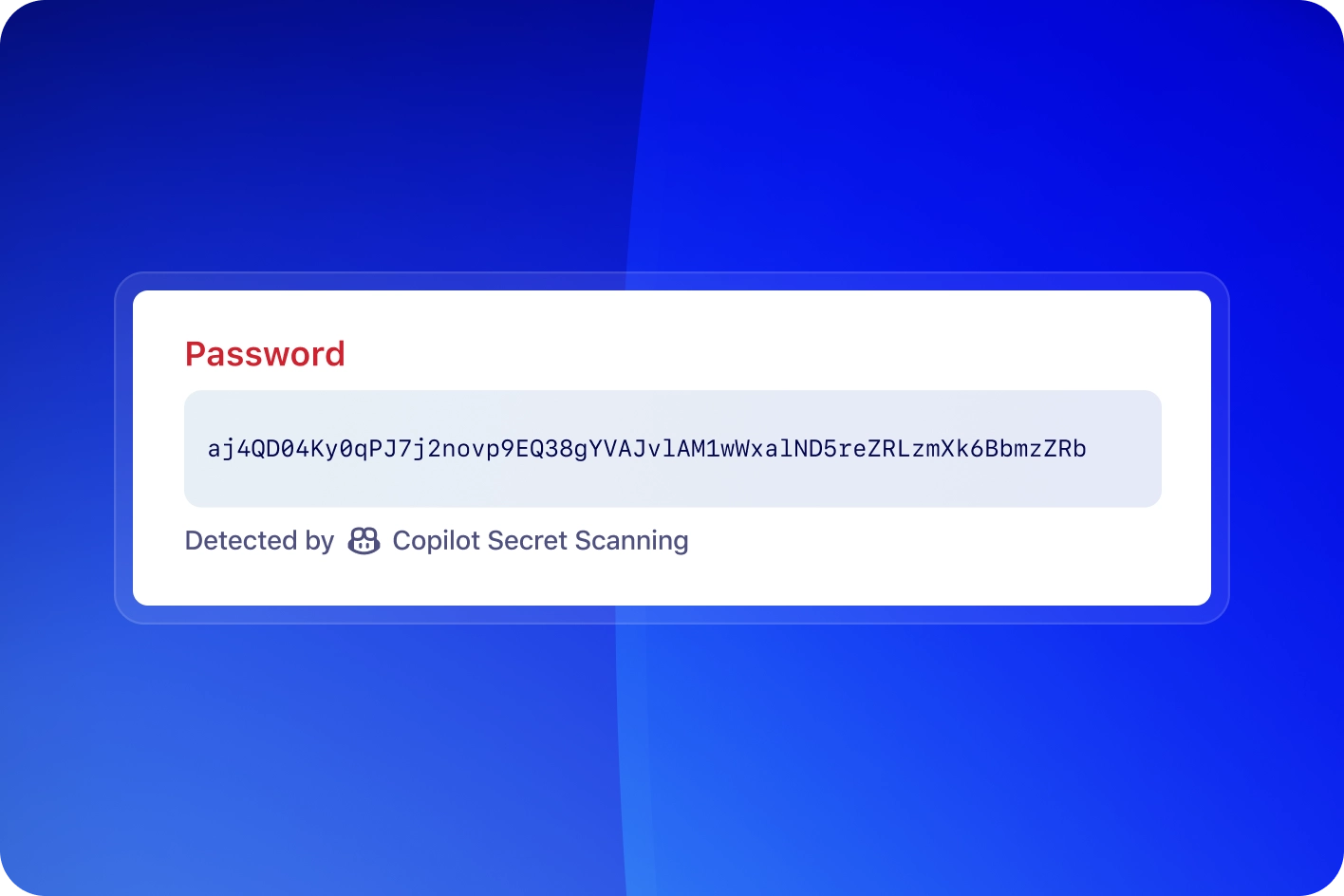

Laissez Copilot se charger du gros du travail

GitHub Copilot détecte les secrets difficiles à repérer, comme les mots de passe, sans générer de faux positifs. Il identifie les secrets que les détecteurs traditionnels ne parviennent pas à repérer, offrant ainsi une couche de sécurité supplémentaire.

Application standardisée, conformité simplifiée

Gérez les politiques telles que le contournement délégué pour la protection lors du push, les restrictions relatives à la suppression des alertes et les configurations d’activation intégrées, afin de simplifier l’application des mesures de sécurité à grande échelle.

Alimenté par un partenariat mondial en matière de sécurité

GitHub collabore avec plus de 150 fournisseurs afin de limiter les risques et de garantir une précision de détection optimale.

En savoir plus sur le programme de partenariat secret scanning

Un code sécurisé pour tous

Que vous souhaitiez sécuriser un projet open source ou renforcer la base de code de votre entreprise, GitHub Secret Protection vous aide à protéger vos secrets dans votre code.

Ressources pour bien démarrer

Questions fréquentes (FAQ)

Qu’est-ce que GitHub Secret Protection ?

GitHub Secret Protection détecte et prévient en continu et en temps réel les fuites de secrets, en empêchant de manière proactive le push d’identifiants sensibles à un repo grâce à la protection lors du push. Avec un taux de faux positifs remarquablement bas et environ 150 intégrations de fournisseurs de services, cet outil permet la révocation et la rotation rapides des identifiants, améliorant ainsi la productivité des développeurs et des développeuses.

Qu’est-ce que l’évaluation des risques liés aux secrets ?

L’évaluation des risques liés aux secrets fournit un aperçu gratuit et complet de l’empreinte des fuites de secrets d’une organisation dans l’ensemble de ses repos GitHub. En analysant les repos à la recherche de secrets exposés, elle aide les administrateurs et les développeurs et développeuses à comprendre leur exposition à des risques de sécurité potentiels et offre des informations exploitables pour y remédier.

Qu’est-ce que la protection lors du push ?

La protection lors du push est conçue pour empêcher que des informations sensibles, telles que des secrets ou des jetons, ne soient pushées vers votre repo. Elle analyse de manière proactive votre code à la recherche de secrets pendant le processus de push et bloque le push si elle en détecte.

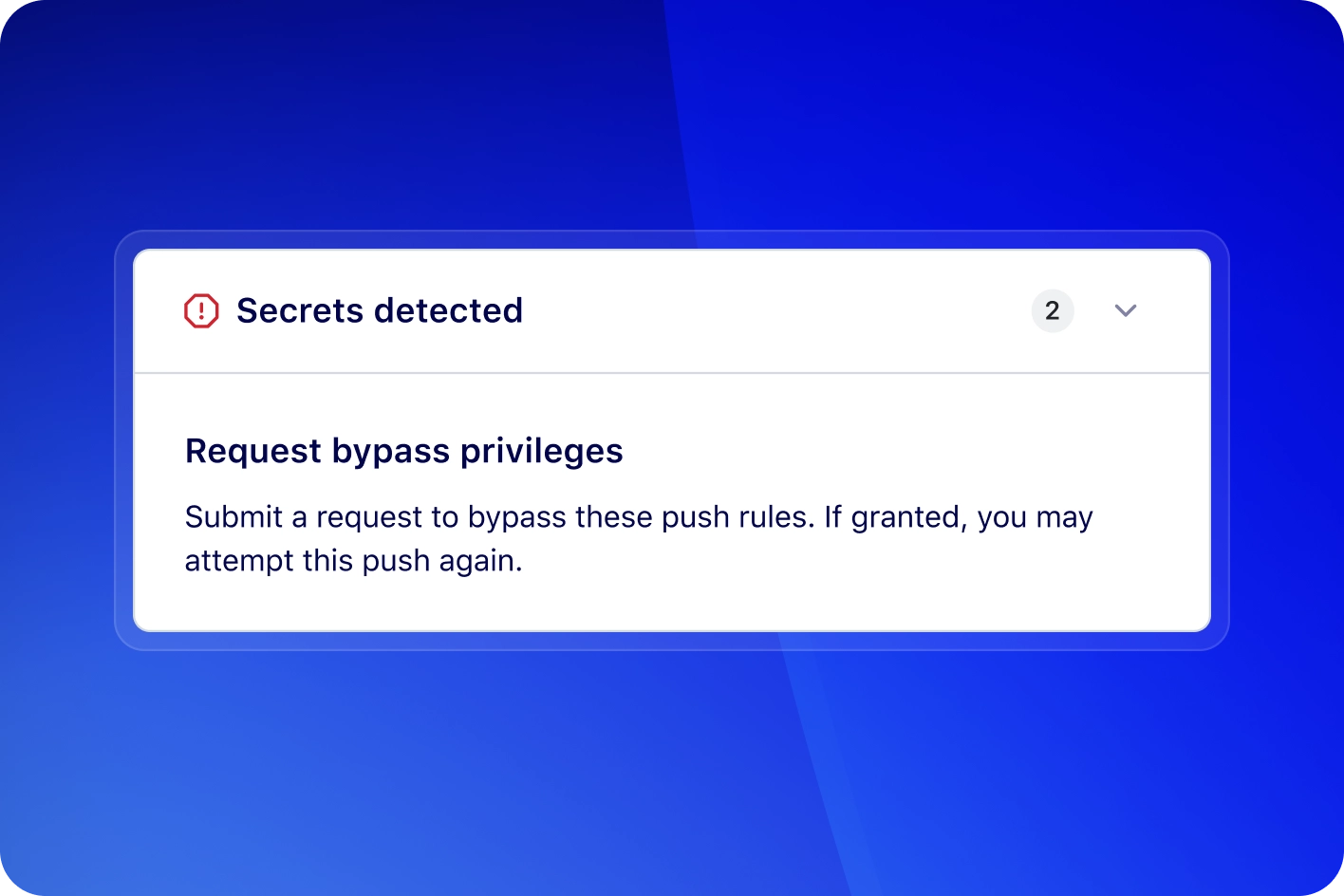

Qu’est-ce que le contournement délégué pour la protection lors du push ?

Le contournement délégué met en place un processus d’approbation permettant aux développeurs et aux développeuses de contourner la protection lors du push. Toute personne choisissant de contourner un blocage de la protection lors du push devra soumettre une demande à un groupe désigné de réviseurs, garantissant ainsi qu’aucun secret à risque ne soit divulgué accidentellement.

Que sont les contrôles de validité secret scanning ?

Les contrôles de validité vous aident à déterminer si les secrets détectés sont toujours actifs, permettant ainsi aux développeurs, aux développeuses et aux équipes de sécurité de hiérarchiser efficacement leurs interventions. Lorsqu’un secret est signalé, le système vérifie sa validité pour confirmer s’il est actif ou inactif.

Qu’est-ce que le programme de partenariat secret scanning ?

Le programme de partenariat secret scanning permet aux fournisseurs de services de sécuriser leurs formats de jetons en autorisant GitHub à analyser les référentiels publics et les packages npm à la recherche de secrets exposés. Lorsqu’un secret est détecté dans un référentiel public, GitHub envoie une alerte directement au fournisseur de services, qui peut alors le valider et prendre les mesures appropriées.