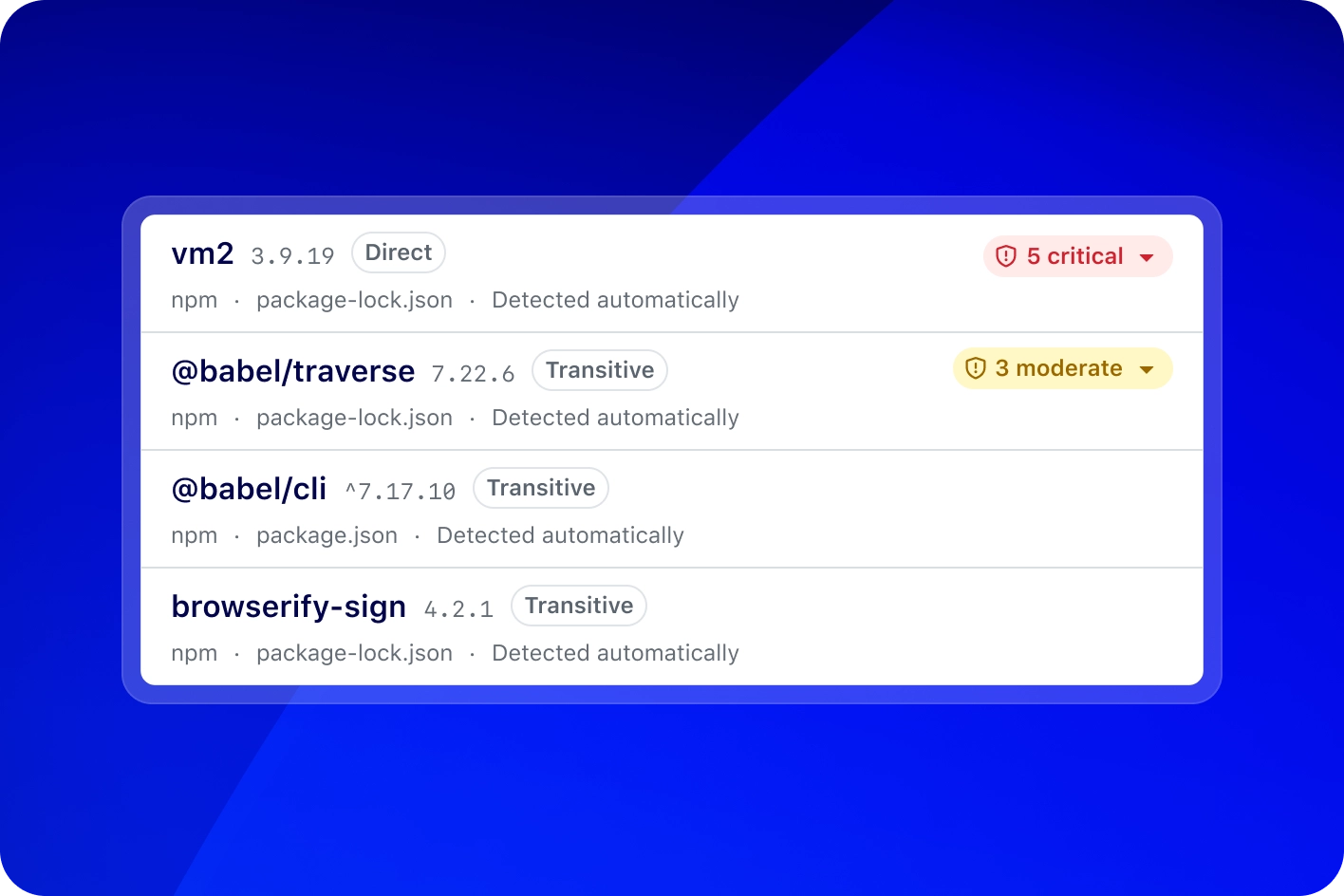

Identifiez les risques critiques plus rapidement grâce aux scores EPSS et aux alertes automatiques. Localisez les dépendances et les dépendants, incluant ceux qui sont transitifs, grâce aux SBOM à un clic.

Sécurisez votre chaîne d’approvisionnement logicielle

Gérez les risques open source grâce à la sécurité de la chaîne d’approvisionnement logicielle de GitHub. Détectez et remédiez aux menaces rapidement grâce aux scans, aux mises à jour et à l’application des politiques, pour maintenir la résilience de votre logiciel.

Sécurisez vos dépendances

Détectez automatiquement les vulnérabilités et obtenez des mises à jour fiables avec Dependabot.

Organisez vos priorités

Dependabot ressort d’abord le top 10 % de vos alertes les plus critiques en utilisant la probabilité d’exploitation, les scores de sévérité et les règles de triage.

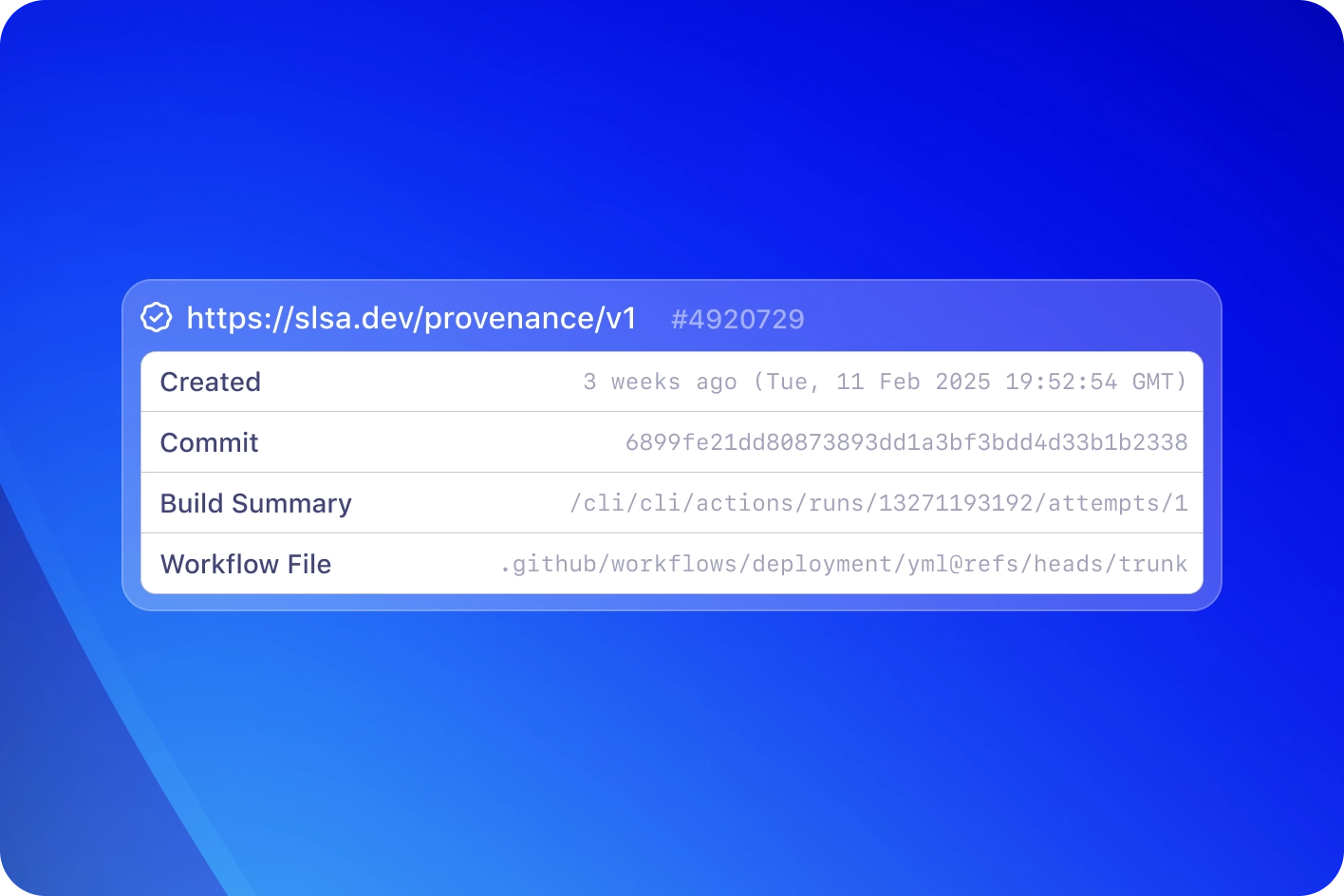

Distribuez votre build

Facilitez la vérification et l’approbation de vos builds avec les attestations d’artefacts, pour une sécurité et une conformité simplifiées.

Passez des dépendances au déploiement,

sécurisez votre chaîne d’approvisionnement.

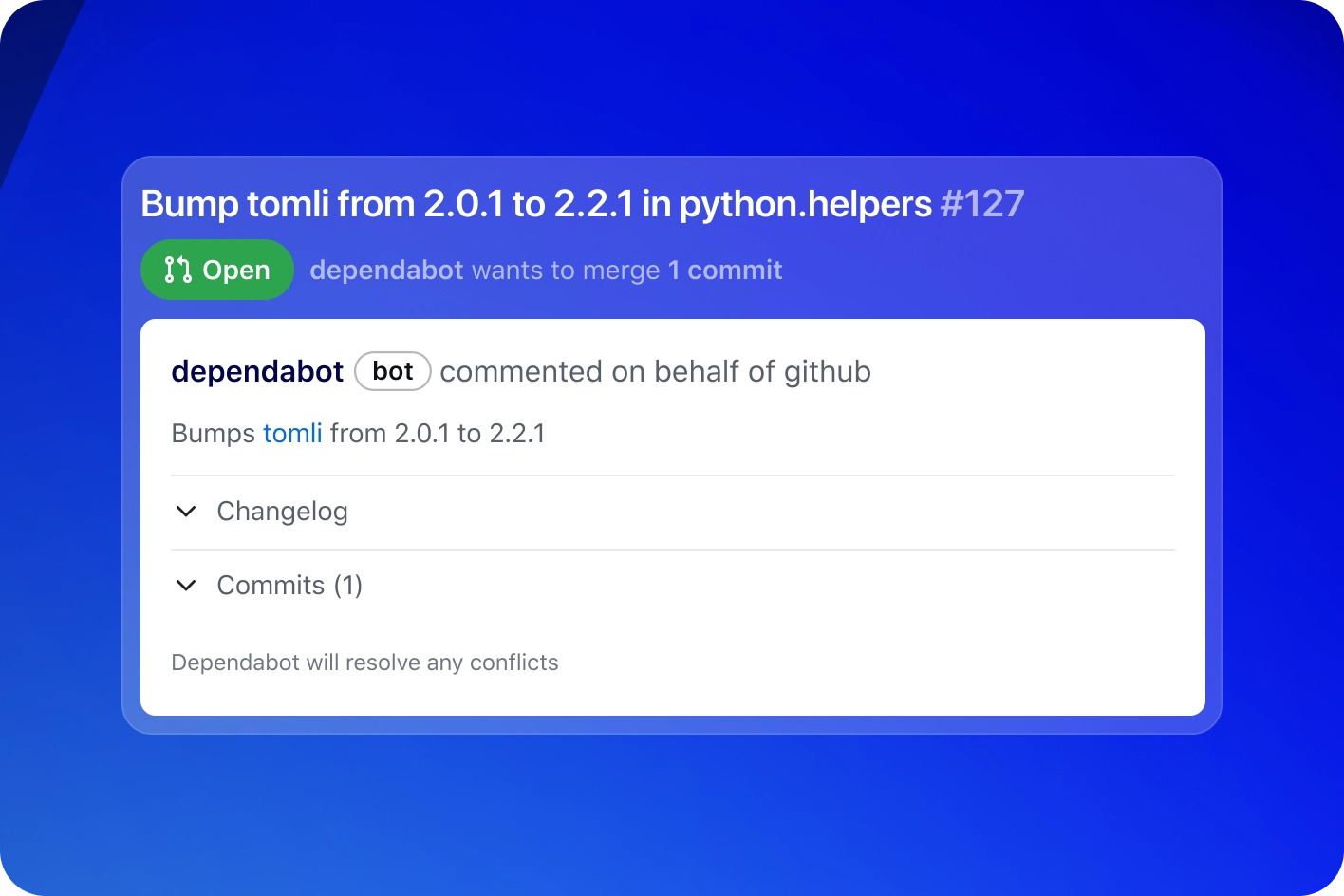

Simplifiez vos mises à jour

Demeurez en sécurité grâce aux pull requests automatiques pour les dépendances récentes. Les groupes Dependabot sont mis à jour de manière à accélérer les révisions et merges.

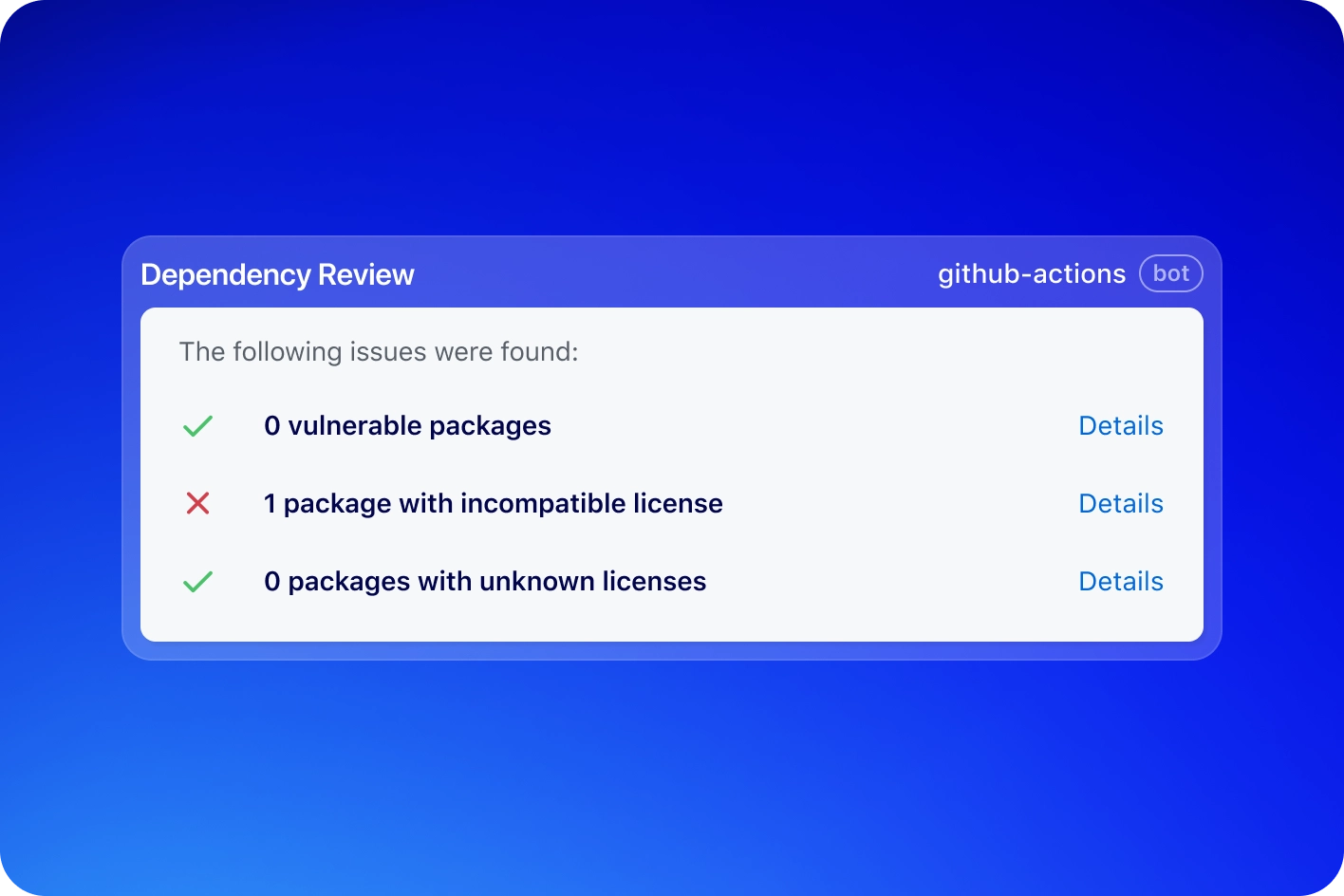

Anticipez sur les nouveaux risques

Appliquez les normes de sécurité et de licence sur les pull requests grâce à la révision des dépendances (accessible avec GitHub Code Security).

Soyez plus qu’en conformité, soyez en sécurité

Approuvez et vérifiez vos builds facilement avec les attestations d’artefact. Soyez conformes aux frameworks de conformité externes tels que SOC2 ou renforcez la sécurité interne avec SLSA, jusqu’à Build Level 3.

Un logiciel sécurisé dès le départ

Que vous souhaitiez participer à un projet open source ou choisir de nouveaux outils pour votre équipe, GitHub assure vos besoins en sécurité.

Bonnes pratiques pour des logiciels plus sécurisés

Questions fréquentes (FAQ)

Qu’est-ce que la sécurité de la chaîne d’approvisionnement ?

Lors du développement d’un projet de logiciel, vous utilisez probablement d’autres logiciels pour construire et exécuter votre application, comme les bibliothèques open source, les frameworks et d’autres outils. Ces ressources sont collectivement appelées « dépendances », car votre project dépend d’elles pour fonctionner normalement. Votre projet pourrait s’appuyer sur certaines de ces dépendances, formant ce qu’on appelle votre « chaîne d’approvisionnement ».

Votre chaîne d’approvisionnement peut poser un risque de sécurité. Si l’une de vos dépendances a une faille de sécurité ou un bug, des acteurs malveillants pourraient exploiter cette vulnérabilité pour, par exemple, insérer un code malveillant (malware). Ce type d’attaque s’appelle une « attaque de la chaîne d’approvisionnement ». Si votre chaîne d’approvisionnement contient des dépendances vulnérables, cela compromet la sécurité de votre projet, et expose également vos utilisateurs au risque.

L’une des choses les plus importantes à faire pour protéger votre chaîne d’approvisionnement est de réparer vos dépendances vulnérables.

Les hackers ne ciblent pas que les dépendances que vous utilisez ; ils ciblent également vos comptes d’utilisateurs et vos processus de build. Il est important de sécuriser les deux pour vous assurer que le code que vous distribuez n’a pas été affecté.

GitHub offre une série de fonctionnalités pour vous aider à comprendre les dépendances et les sécuriser dans votre environnement, et à sécuriser vos comptes GitHub et votre système de build.

Pourquoi choisir les fonctionnalités de la chaîne d’approvisionnement de GitHub au lieu de produits tiers ?

Contrairement aux modules complémentaires de sécurité tiers, les fonctionnalités de la chaîne d’approvisionnement de GitHub s’intègrent aux workflows natifs de GitHub que les développeurs connaissent et apprécient déjà. En permettant aux développeurs d’éliminer les vulnérabilités au fur et à mesure, GitHub donne le temps aux équipes de sécurité de se concentrer sur les stratégies essentielles visant à protéger les activités, les clients et les communautés contre les vulnérabilités liées aux applications.

Qu’est-ce que SLSA et le niveau SLSA 3 ?

Supply-chain Levels for Software Artifacts (SLSA) est un framework qui aide à améliorer l’intégrité de bout en bout d’un artefact de logiciel tout au long de son cycle de vie de développement. Cela offre une méthodologie étape par étape complète pour construire l’intégrité et les garanties d’origine dans votre chaîne d’approvisionnement logicielle. Le niveau SLSA 3 définit une chaîne d’approvisionnement logicielle bien plus endurcie, où les builds sont très isolés, l’historique du code source vérifié, et l’origine contrôlée de façon stricte, offrant ainsi une garantie contre la manipulation et assurant l’intégrité des artefacts logiciels. GitHub Actions et Artifact Attestations simplifient grandement le parcours vers le niveau SLSA 3.

GitHub peut-il créer une nomenclature logicielle ou SBOM ?

Vous pouvez exporter une nomenclature logicielle ou SBOM pour votre repo du graphe des dépendances de GitHub. Les SBOM créent de la transparence dans l’utilisation de votre open source et aident à détecter les vulnérabilités de la chaîne d’approvisionnement, réduisant les risques liés à celles-ci.

Les fonctionnalités de la chaîne d’approvisionnement logicielle de GitHub sont-elles payantes ou gratuites ?

La plupart des fonctionnalités de la chaîne d’approvisionnement de GitHub sont gratuites pour tous les utilisateurs. Quelques fonctionnalités avancées sont disponibles pour les repos privés uniquement dans GitHub Code Security. Voir la tarification.